В последнее время мы начали тонуть в названиях новых видов онлайн-мошенничества. Фишинг, вишинг, фарминг, смишинг, кэтфишинг, бейтинг — множество похожих слов, которые сложно запомнить и практически невозможно отличить одно от другого. И даже то, что за каждым из них стоит реальная опасность, нас не слишком пугает. Мы пропускаем их мимо ушей, закрываем статьи, где они встречаются, и убеждаем себя в том, что кто-то, конечно, попался на удочку, но мы-то умные, мы ни при каких обстоятельствах не станем жертвами мошенников.

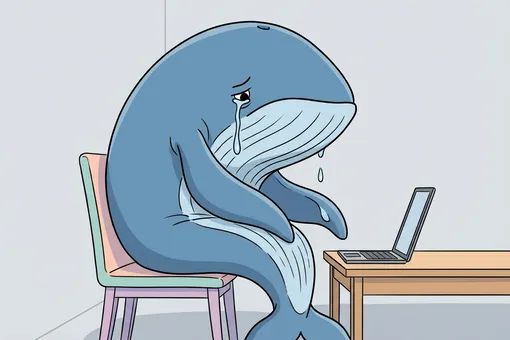

Уэйлинг, или Охота на «китов»: как злоумышленники пишут вам от имени босса

Как ни странно, доля правды есть и в таком подходе. Звонки «из службы безопасности банка» или «из правоохранительных органов» всем настолько приелись, что о них знают даже пенсионеры, никогда не бывавшие в интернете. Что уж говорить о молодых и продвинутых пользователях!

Что такое уэйлинг

Представитель топ-менеджмента любой крупной компании — это очень желанная цель.

- Во-первых, он может обладать знаниями и активами, способными обогатить злоумышленника или принести прибыль конкуренту. И даже если он не имеет права перевести на счет мошенника средства компании, он наверняка сам по себе весьма обеспечен — и оттого целевой, индивидуальный подход к такому человеку окупает себя. Собственно, оттого подобная атака и называется уэйлингом, от английского whaling, «китовая охота». Он же кит, не правда ли?

- Но есть и сложности. В отличие от рядовых сотрудников, топ-менеджеры обычно надежно защищены, а их персональные данные сложно найти в открытом доступе. Поэтому уэйлинг — это хитроумная, порой многоступенчатая атака на конкретного человека. Она использует его слабые стороны, его интересы, его распорядок дня. И оттого она довольно дорогая.

Но есть и сложности. В отличие от рядовых сотрудников, топ-менеджеры обычно надежно защищены, а их персональные данные сложно найти в открытом доступе. Поэтому уэйлинг — это хитроумная, порой многоступенчатая атака на конкретного человека. Она использует его слабые стороны, его интересы, его распорядок дня. И оттого она довольно дорогая.

КЕЙС 25 миллионов долларов убытка: уэйлинг + ИИ-конференция

Наиболее известный и успешный случай уэйлинга на данный момент — это кейс британской архитектурной компании Arup, а точнее, ее гонконгского филиала.

В начале 2025 года — точную дату назвать затруднительно — злоумышленники взломали рабочий аккаунт финансового директора британского архитектурного бюро Arup. Для понимания: это бюро, которое разработало проекты Сиднейской оперы, Центра Помпиду в Париже и современной части собора Саграда Фамилия в Барселоне. То есть это действительно очень, очень крупный игрок.

Как был взломан аккаунт, неизвестно — ни компания, ни участники расследования не афишировали эту информацию. Зато последствия взлома стали буквально «историей для учебника». В феврале злоумышленники с электронной почты директора написали сотруднику гонконгского филиала компании запрос на перевод примерно 200 миллионов гонконгских долларов (более двух миллиардов рублей) на различные счета. Из-за разницы во времени вся переписка велась тогда, когда настоящий директор... спал.

Сотрудник не купился на письмо и попросил подтверждения, но злоумышленники были к этому готовы и назначили от имени финансового директора видеоконференцию, где обещали пояснить необходимость переводов. Так и случилось. На конференции, помимо злосчастного сотрудника, был сам финансовый директор и еще семь человек, причем некоторых наш герой знал. В итоге он получил подтверждение и совершил требуемые переводы.

Но через какое-то время, общаясь с руководством компании, он обнаружил, что оно, включая директора, ничего о переводах не знает. Все собеседники жертвы были мошенниками с измененными ИИ внешностью и голосом. Иначе говоря, дипфейками.

А в марте того же года точно по такой же схеме ограбили (правда, на меньшую сумму, около $500.000) сингапурский филиал другой лондонской компании. Причем взломать аккаунт «кита» злоумышленники не смогли и написали сотруднику с созданного ими поддельного аккаунта.

Как и любое другое преступление, случай Arup можно было предотвратить. Будь финансовый директор и сотрудник из Гонконга более подготовленными, они бы разоблачили и взлом, и последующие указания. Технических средств остановить такую атаку фактически не существует — никакой файрвол и антивирус не справятся с атакой, использующей человеческую психологию. Единственное средство — это формирование культуры кибербезопасности, плановое обучение и подготовка сотрудников.

Так как же взламывают аккаунт CEO?

Точно так же, как любой другой. С помощью стандартного фишинга, телефонного мошенничества или поддельного сайта с полем ввода пароля — способов множество. Теоретически руководители должны быть подготовлены к целевым атакам, но в реальности это обычные люди со всеми присущими им слабостями и заблуждениями.

Но есть, конечно, и сложные индивидуализированные схемы. Например, известен случай, когда финансовый директор одной компании познакомился на отраслевой конференции с коллегой, который пригласил его на внутреннюю встречу — также отраслевую. Для посещения встречи нужно было зарегистрироваться в системе. Жертва зарегистрировалась, но встреча в итоге отменилась. На самом деле никакой встречи и не планировалось, а «регистрация» нужна была для того, чтобы заполучить логин, пароль и персональные данные менеджера — по иронии судьбы он использовал для регистрации свой стандартный пароль, которым пользовался и в других системах. На это и был расчет: злоумышленники таким образом незаметно получили доступ к корпоративному аккаунту атакуемого.

Или другой пример. В 2024 году Россию захлестнула волна «вики»-мошенничества. Известным людям из сферы развлечений и бизнеса звонили якобы из офиса «Википедии» (причем на тот момент в России вообще не было такого офиса). Они сообщали жертвам, что статья о них в «Вики» постоянно подвергается вандализму и предлагали установить на смартфон приложение, с помощью которого герой сможет сам мониторить и редактировать статью о себе. А если статьи не было, они предлагали установить такое же приложение, чтобы ее написать.

Приложение, естественно, было шпионским, а для того, чтобы исправить статью о себе в «Википедии», вообще ничего не нужно, кроме браузера: это свободная энциклопедия, куда может писать любой пользователь. Но многие «купились», включая ряд известных ученых, юристов и бизнесменов. Идеальная уэйлинговая атака: о простых людях статей в сетевых энциклопедиях нет, а селебрити чаще всего следят за информацией о себе.

Атака от имени руководителя: вторая ступень

Безусловно, в ряде случаев взломанный «кит» нужен сам по себе: из его переписки заимствуют важные корпоративные данные, а его доступы используют для денежных переводов.

Но в крупных компаниях CEO отвечают далеко не за все. Чаще всего они не могут совершить ту или иную операцию без подтверждения коллег и, более того, не имеют полного доступа к информации. И тогда приходит время второй ступени — атаки от имени руководителя. Собственно, такую атаку тоже прекрасно иллюстрирует описанный ранее кейс Arup.

Злоумышленники некоторое время наблюдают за руководителем и сотрудником. Выясняют, в какой манере те общаются, какие письма или сообщения в мессенджере друг другу пересылают, по каким вопросам взаимодействуют. И в тщательно подобранный момент — когда CEO ничего не заметит, а сотрудник не удивится необычному сообщению, приступают к атаке. Это «час Ч», потому что другой возможности не будет — атака от имени руководителя в любом случае раскрывается в течение нескольких часов, когда руководитель контактирует с сотрудником по другому каналу. Так что время ограничено, и задача злоумышленников — разыграть спектакль, чтобы получить средства или данные.

И вот самое интересное: при идеальной атаке ей должен предшествовать уэйлинг, а аккаунт руководителя должен быть подлинным. Но нередко злоумышленники упрощают себе задачу. Они действительно изучают стиль и манеру общения руководителя с сотрудником, но атаку осуществляют без участия аккаунта CEO — так вероятность срыва намного меньше.

КЕЙС. Поддельный «кит»

В следующей истории имена сотрудников изменены, чтобы не подвергать их опасности. Произошла эта история в России осенью 2025 года.

Сотруднице государственной организации Елене в мессенджере написал ее руководитель. Елена заметила, что аватар руководителя тот же, а вот номер другой, но не обратила на это должного внимания. Шеф предупредил, что их учреждение ждет внеплановая проверка, и Елене должен позвонить сотрудник ФСБ, но пока рассказывать о проверке коллегам нельзя.

Сотрудник действительно позвонил через некоторое и объяснил, что обнаружена растрата, и под ударом оказался весь отдел, где работает Елена — всем грозит уголовная ответственность. При этом звонивший знал имена коллег Елены и подробности работы организации — у Елены не возникло никаких подозрений, тем более о звонке ее предупредил начальник. После длинного диалога сотрудник ФСБ «сжалился» и сказал, что финансовую ошибку можно исправить, если внести на счет недостающую сумму, поскольку проверка будет только на следующий день. И Елена, как нетрудно догадаться, не прерывая звонка, отправилась к банкомату, чтобы снять требуемую сумму с собственного счета.

Как нетрудно догадаться, и «руководитель», и «сотрудник ФСБ» были мошенниками. В данной ситуации все закончилось хорошо: коллеги хватились Елены, позвонили ее родным, а те дозвонились до девушки, когда та уже сняла деньги, но не успела отправить их преступникам.

Как видно из приведенной истории, мошенникам неважно, чьи средства воровать путем атаки от имени руководителя — корпоративные или личные, принадлежащие сотруднику. Поэтому не стоит думать, что, если вы не CEO, вы в безопасности. Мишенью подобных атак может стать каждый!

Как бороться с уэйлингом и атаками от имени руководителя

В принципе, обе эти атаки не имеют под собой серьезной технической подоплеки и построены на чистой психологии. Да, кое-какие технологические элементы используются. Например, злоумышленники проводят предварительные исследования и выясняют максимум подробностей из повседневной жизни жертв, а также используют ИИ для подделки видеозвонков.

Но все же это не «хакеры» в киношном понимании этого слова. Они не пишут волшебный код, способный взломать любую систему. Они работают с людьми. Жертвы фактически сами отдают им свои аккаунты и средства.

Поэтому основной метод борьбы с мошенниками в данном случае — это обучение, или, в более широком формате, построение культуры киберграмотности. Например, подобное обучение есть у ряда компаний; в России, в частности, его предлагает компания Kaspersky — речь о платформе Kaspersky ASAP, включающей как курс по противостоянию уэйлингу и атакам от имени руководителя, так и курс по выстраиванию культуры киберграмотности.

Базовые советы: как сопротивляться уэйлингу

- Уделите время обучению. Если вы руководитель, вы должны осознавать, что на вас может быть проведена целевая атака. Вы — не рядовая жертва, у которой можно украсть сбережения. Вы — ключ к значительно большим деньгам или важной информации. Поэтому вы должны обязательно пройти курс обучения противодействию киберпреступности. И не просто «прокликать», а подойти к этому серьезно, даже если вам кажется, что вы и так все знаете. Это заблуждение. Злоумышленники очень изобретательны, и знать все об их методах фактически невозможно.

- Уделите время построению культуры киберграмотности в компании. Ваша безопасность зависит не только от вас, но и от ваших коллег. Известны случаи, когда уэйлинг начинался со взлома аккаунта младшего сотрудника — это можно назвать «атакой от имени подчиненного». Чем лучше подготовлены ваши коллеги, тем в меньше опасности вы и компания, где вы работаете.

- Культура киберграмотности — это такая модель поведения в организации, при которой сотрудники... делают все сами. То есть осознанно и без принуждения:

- ·осознают киберриски и их последствия, поддерживают свой уровень знаний;

- взаимодействуют с отделом информационной безопасности, выполняют все их требования, а также вносят предложения;

- принимают ответственность за безопасность компании как личную ответственность.

По сути, внедрение культуры киберграмотности — это переход от метода «тушить пожары» (то есть ликвидировать последствия инцидентов) к методу «архитектуры устойчивости». Иначе говоря, лучше предупредить инцидент, чем тратить время на реагирование и ликвидацию последствий.

Как распознать фальшивое сообщение от руководителя

- Нестандартный канал. Скорее всего, вы постоянно общаетесь с руководителем по определенным каналам. Используете мессенджер, или электронную почту, или просто кричите ему через весь офис (бывает и так). Поэтому если он вдруг связывается с вами нестандартным образом — звонит по мобильному телефону, или пишет с аккаунта с другой аватаркой, или отправляет почтового голубя — что-то не так. Стоит связаться с ним по привычному каналу и уточнить информацию.

- Нестандартная лексика. С любым человеком у вас налажен некий стиль общения. Например, начальник всегда зовет вас «Саша», или «Александр», или «Эй, как там тебя» (потому что забывает ваше имя). Он может использовать просторечные выражения или, напротив, сугубо деловую лексику — неважно. Если он внезапно начинает вести себя странно, например, называет вас по имени и отчеству, хотя никогда так не делал, или пишет «Привет!» вместо обычного «Добрый день!» — стоит обеспокоиться.

- Нестандартные запросы. Если вас просят выполнить задачу, которую вы никогда раньше не выполняли, например, перевести средства неизвестному вам подрядчику, то стоит уточнить подлинность запроса по другому каналу.

- Характерные маркеры. Например, руководитель просит сохранить беседу в тайне от всех. Так не бывает. Возможно, он хочет скрыть что-то от конкретных людей или от конкурентов, но просьба «выйти и поговорить в месте, где нет слушателей» совершенно точно ненормальна, и в этот момент нужно связаться по другому каналу и уточнить, начальник ли это. То же касается просьбы сделать что-то важное очень срочно, прямо сейчас (мошенники часто торопят), или не задавать никаких дополнительных вопросов. Помните: время всегда терпит, и вы имеете право на любые дополнительные вопросы.

В общем, главное: не нужно торопиться. Все обдумайте. Все проанализируйте. И на всякий случай уточните у руководителя по привычному вам каналу, все ли верно.

P.S. Почему про уэйлинг так мало информации

Действительно, в сети крайне сложно найти описание конкретных кейсов — только общие рекомендации и описание мошеннических схем. А если и обнаруживается конкретика, то она обычно очень старая — примерно 2016-2020 годов. Неужели с тех пор количество уэйлинга снизилось?

Нет, оно только выросло, причем в разы. Дело в том, что компании очень не любят раскрывать информацию о том, что ее руководство или ключевые сотрудники совершают ошибки. Будете ли вы доверять банку, финансовый директор которого допустил взлом собственного аккаунта? Не говоря уже о ситуации, когда бухгалтер перевел мошенникам средства из оборота — то есть, по сути, ваши деньги, лежащие там на сберегательном счете.

Иначе говоря, уэйлинг и его последствия обычно держатся в тайне. Они известны только органам, проводящим расследование, и «всплывают» или случайно, или через много лет, когда репутации жертв уже ничто не угрожает.

Реклама. АО «Лаборатория Касперского». Erid: 2W5zFHNBkYH